Hoy en día los ataques Man in the Middle están al alcance de cualquiera, la facilidad de acceso a redes poco seguras así como la facilidad del uso de herramientas hacen que sea algo de lo que nos debamos preocupar tanto en nuestra red doméstica, como en universidades o redes corporativas.

En este artículo desglosaremos el ataque y veremos como podemos tanto protegernos como detectarlo en el caso de que nuestra red ya haya sido comprometida.

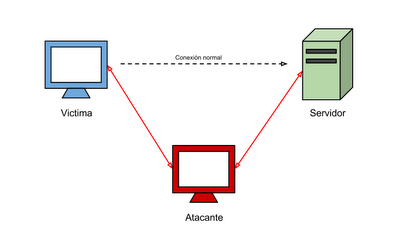

Un ataque Man in the Middle se realiza en un escenario donde la víctima envía información hacia otro punto, dando así al atacante la oportunidad de interceptar las comunicaciones entre las dos partes y modificarlas si esa es su intención. Un lugar muy común donde un usuario puede ser víctima de este tipo de ataques son las redes públicas -o las que lo parecen (Honeypots)- en las que se desconoce la identidad de todas las personas conectadas.

|

| Esquema de un ataque MITM |

Este ataque, explicado de manera muy básica se trata de engañar a los componentes de una red. Al router le diremos que nosotros somos todos y cada uno de los usuarios que estan conectados en la red local, y a los usuarios les diremos que nosotros somos el router que sirve de puerta de acceso. Así logramos que todos nos envien a nosotros la información, gran parte de la cual irá en texto plano, otra parte encriptada, aunque esto último tampoco supone un gran problema en algunos casos como el de SSL. Con la información pasando por nuestro ordenador podemos no solo verla, si no también modificarla al vuelo.